A adoção de plataformas low-code e no-code tem disparado, prometendo agilidade e redução de custos no desenvolvimento de aplicações. No entanto, essa velocidade esconde um lado sombrio: 70% das organizações falham em implementar controles de segurança adequados nessas plataformas, segundo estudos recentes. Você está realmente preparado para as ameaças invisíveis que espreitam seus projetos?

Ignorar a segurança em ambientes low-code/no-code não é uma opção. Este guia explora as vulnerabilidades mais comuns e apresenta estratégias essenciais para construir aplicações robustas e seguras, garantindo que a inovação não se torne um vetor de risco para sua empresa.

A promessa de acelerar o desenvolvimento de aplicações com plataformas low-code e no-code é inegável. Essa agilidade, contudo, pode mascarar riscos significativos se a segurança não for uma prioridade desde o início do projeto. A percepção de que essas plataformas são intrinsecamente seguras pode levar a falhas críticas.

Muitos usuários acreditam que, por não escreverem código tradicional, as aplicações low-code/no-code são automaticamente seguras. As plataformas realmente cuidam de aspectos da infraestrutura e segurança da base, mas a lógica de negócios e as configurações da aplicação final ainda podem introduzir vulnerabilidades.

A abstração do código pode gerar uma falsa sensação de invulnerabilidade. No entanto, a forma como os componentes são conectados, os dados são tratados e o acesso é concedido são responsabilidades diretas do construtor da aplicação, e erros aqui são portas de entrada para ataques. Para entender o potencial destas tecnologias, veja mais sobre como low-code/no-code redefine o futuro do desenvolvimento.

A facilidade de criar aplicações rapidamente pode levar ao fenômeno de Shadow IT, onde projetos são desenvolvidos fora da supervisão do departamento de TI. Isso resulta em falta de visibilidade, controle e aderência às políticas de segurança e conformidade da empresa.

Garantir que as aplicações low-code/no-code estejam em conformidade com regulamentações como GDPR, LGPD, HIPAA ou SOC 2 exige governança rigorosa. A ausência de processos claros para auditoria e revisão pode expor a organização a multas e perdas de dados.

A natureza das plataformas low-code/no-code introduz vetores de ataque específicos que devem ser compreendidos. Identificar essas ameaças invisíveis é o primeiro passo para mitigá-las e construir uma defesa robusta.

Erros comuns incluem configurações de acesso excessivamente permissivas, autenticação fraca ou a ausência de autenticação multifator (MFA). Isso pode permitir que usuários não autorizados acessem dados sensíveis ou manipulem a lógica da aplicação.

A exposição de APIs ou endpoints de dados sem a devida segurança é outra falha grave. Credenciais padrão ou mal gerenciadas são um convite para ataques, comprometendo a integridade e confidencialidade das informações.

Aplicações low-code/no-code frequentemente se integram a sistemas legados, bancos de dados externos e serviços de terceiros via APIs. Se essas integrações não forem protegidas adequadamente, elas podem se tornar um ponto fraco.

Uma API mal configurada ou um conector de terceiros vulnerável pode ser explorado para exfiltrar dados ou injetar código malicioso. É crucial validar a segurança de cada ponto de integração.

As plataformas low-code/no-code utilizam uma vasta biblioteca de componentes, conectores e módulos pré-construídos. Embora agilizem o desenvolvimento, esses componentes podem conter vulnerabilidades se não forem mantidos atualizados ou se vierem de fontes não confiáveis.

A segurança da cadeia de suprimentos de software é um risco crescente. É fundamental confiar apenas em componentes verificados e garantir que a plataforma os mantenha atualizados com os últimos patches de segurança.

O desenvolvimento descentralizado, uma característica das plataformas low-code/no-code, pode levar à criação de aplicações que não são gerenciadas pelo departamento de TI. Essas aplicações são conhecidas como Shadow IT.

Sem a supervisão de TI, estas aplicações podem operar com permissões excessivas, expor dados sensíveis ou não cumprir políticas de segurança. Elas criam pontos cegos significativos na postura de segurança da organização.

Proteger suas aplicações low-code/no-code exige uma abordagem multifacetada. Implementar as estratégias corretas desde o design até a operação é vital para mitigar os riscos e garantir a segurança contínua.

Defina políticas claras para o uso de plataformas low-code/no-code, incluindo processos de aprovação, padrões de segurança e diretrizes para o tratamento de dados sensíveis. Essas políticas devem ser comunicadas a todos os desenvolvedores, sejam eles profissionais ou cidadãos.

Estabeleça um comitê de governança que inclua representantes de TI, segurança e negócios para supervisionar o desenvolvimento e a implantação de aplicações low-code/no-code. Isso ajuda a prevenir a proliferação do Shadow IT.

Mesmo sem código tradicional, é crucial realizar revisões e auditorias regulares das aplicações low-code/no-code. Isso inclui a verificação de fluxos de trabalho, lógica de negócios, modelos de dados, configurações de segurança e o uso de componentes.

As auditorias devem identificar configurações incorretas, permissões excessivas ou lógica falha que poderia ser explorada por atacantes. Ferramentas automatizadas podem auxiliar na análise de conformidade e vulnerabilidades.

Implemente um robusto sistema de Gestão de Acesso e Identidade (IAM) com controle de acesso baseado em funções (RBAC). Conceda apenas as permissões mínimas necessárias (princípio do menor privilégio) para cada usuário ou componente.

Revise regularmente as permissões de acesso e remova o acesso de usuários que não precisam mais dele. Isso inclui acessos a dados, sistemas externos e funcionalidades críticas da aplicação. Para mais insights sobre proteção de aplicações, considere o guia essencial de cibersegurança para desenvolvedores.

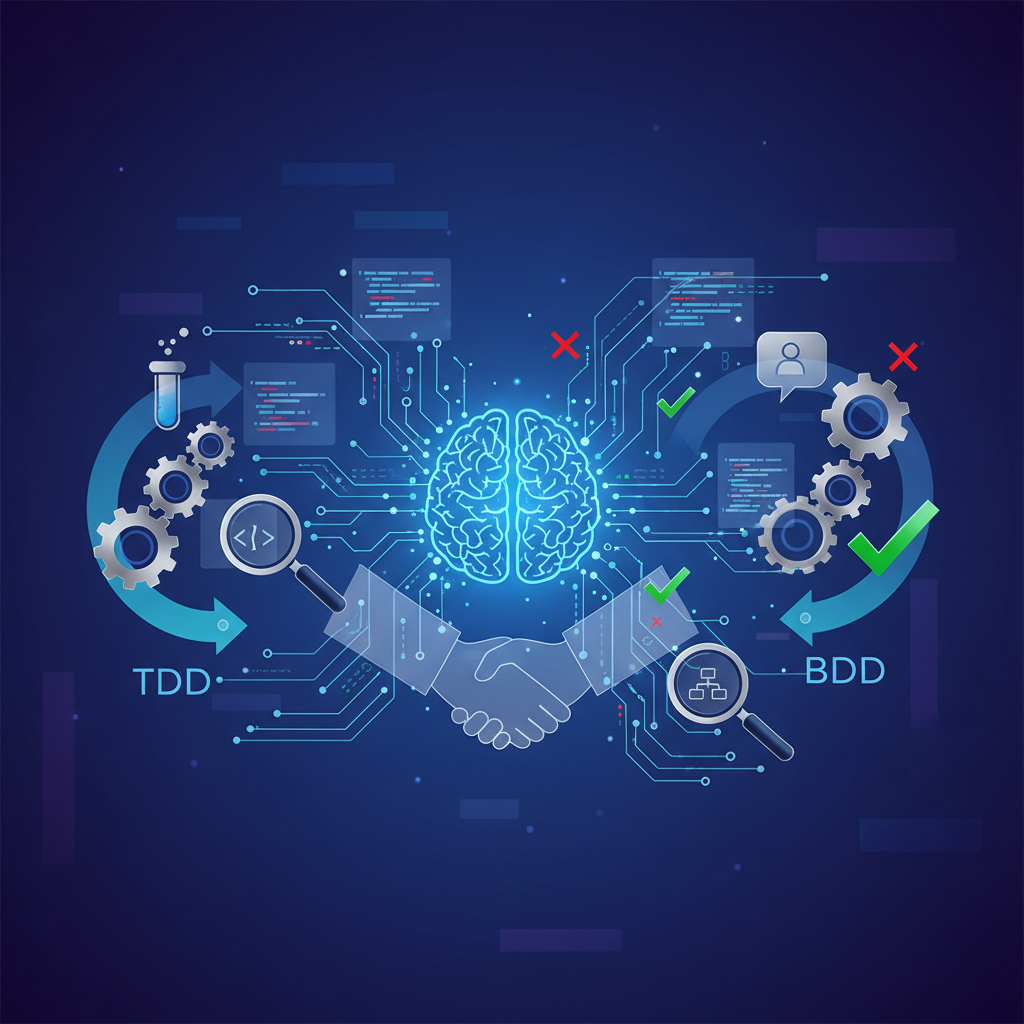

Integre testes de segurança no ciclo de vida de desenvolvimento low-code/no-code. Isso pode incluir varreduras de vulnerabilidade, testes de penetração e avaliações de segurança em todas as fases da aplicação, desde o desenvolvimento até a implantação.

Testes automatizados podem ser configurados para analisar as aplicações e suas integrações. A detecção precoce de vulnerabilidades reduz significativamente o custo e o esforço de correção.

Eduque todos os usuários envolvidos no desenvolvimento low-code/no-code sobre os princípios de segurança. O treinamento deve cobrir as ameaças comuns, as melhores práticas de configuração e a importância da conformidade com as políticas internas.

A conscientização é a primeira linha de defesa. Garantir que os desenvolvedores cidadãos entendam as implicações de segurança de suas escolhas de design e configuração é fundamental.

Implemente sistemas de monitoramento contínuo para as aplicações low-code/no-code. Isso inclui a coleta de logs de atividade, a detecção de anomalias e o uso de ferramentas de SIEM (Security Information and Event Management).

Estar preparado para detectar e responder rapidamente a incidentes de segurança é crucial. Alertas automatizados para atividades suspeitas ou falhas de configuração podem minimizar o tempo de exposição a ameaças.

A segurança em ambientes low-code/no-code é aprimorada com o uso estratégico de ferramentas e a adesão a um conjunto de práticas recomendadas. Integrar segurança significa ir além do básico e adotar uma postura proativa.

Existem ferramentas emergentes de Análise Estática de Segurança de Aplicações (SAST) e Análise Dinâmica de Segurança de Aplicações (DAST) adaptadas para o ecossistema low-code/no-code. Elas podem escanear a lógica visual e as configurações para identificar vulnerabilidades antes da implantação.

- SAST para low-code: Analisa modelos, fluxos e configurações em busca de falhas.

- DAST para low-code: Testa a aplicação em execução para identificar vulnerabilidades exploráveis.

- Análise de Composição de Software (SCA): Verifica dependências de componentes de terceiros em busca de vulnerabilidades conhecidas.

A governança pode ser automatizada com o uso de ferramentas que impõem políticas de segurança e conformidade. Isso garante que as aplicações low-code/no-code sejam desenvolvidas dentro dos padrões estabelecidos, reduzindo o risco de erros humanos.

Plataformas que oferecem controle de versão, fluxos de trabalho de aprovação e auditorias automatizadas facilitam a manutenção da conformidade. O gerenciamento de credenciais e segredos também deve ser centralizado e automatizado.

A segurança é um processo contínuo. Implementar sistemas de monitoramento que rastreiam o comportamento das aplicações e as atividades dos usuários é essencial. A coleta e análise de logs podem revelar padrões incomuns ou tentativas de acesso não autorizado.

Auditorias regulares, tanto automatizadas quanto manuais, devem ser realizadas para garantir que as configurações de segurança permaneçam otimizadas e que as novas funcionalidades não introduzam novas vulnerabilidades.

A busca por agilidade no desenvolvimento de software não deve comprometer a segurança. As plataformas low-code/no-code oferecem um imenso potencial, mas sua utilização requer uma mentalidade de segurança "desde o design".

Integrar a segurança em cada etapa do ciclo de vida da aplicação, desde o planejamento até a implantação e manutenção, é o pilar para desbloquear o valor total dessas tecnologias sem incorrer em riscos inaceitáveis. Um equilíbrio entre velocidade e proteção é alcançável.

As organizações que investem em uma cultura de segurança e em práticas rigorosas de governanca de segurança estarão mais bem equipadas para aproveitar os benefícios do low-code/no-code, ao mesmo tempo em que protegem seus ativos digitais e a confiança de seus clientes.

Em suma, a segurança em aplicações low-code/no-code não é um mero complemento, mas um pilar fundamental para o sucesso e a sustentabilidade digital. Adotar uma abordagem proativa, compreendendo as ameaças invisíveis e implementando estratégias de segurança robustas, é essencial para proteger seus dados e a reputação de sua organização. Não espere que uma violação aconteça para agir.

Garantir a segurança low-code/no-code é um esforço contínuo. Compartilhe este artigo com sua equipe para iniciar a discussão sobre as melhores práticas ou deixe seu comentário abaixo com suas próprias experiências e dicas de segurança!

As plataformas low-code/no-code já não são seguras por design?

Embora muitas plataformas low-code/no-code ofereçam recursos de segurança embutidos, a responsabilidade final pela segurança da aplicação recai sobre o desenvolvedor ou a equipe. Erros de configuração, integrações inseguras e a falta de governança podem criar vulnerabilidades significativas, independentemente da segurança da plataforma base.

Quais são as principais ameaças invisíveis em low-code/no-code?

As ameaças incluem configurações de segurança inadequadas, gerenciamento de acesso fraco, dependências de componentes de terceiros com falhas, riscos de Shadow IT (aplicações não aprovadas ou monitoradas) e vulnerabilidades nas APIs usadas para integração com outros sistemas.

Como posso garantir que minha equipe low-code/no-code siga as melhores práticas de segurança?

Implemente políticas de segurança claras, invista em treinamento contínuo sobre práticas de desenvolvimento seguro, realize auditorias regulares das aplicações, utilize ferramentas de monitoramento e garanta uma gestão de acesso e permissões rigorosa para todos os usuários e componentes.

É necessário revisar o "código" em low-code/no-code?

Sim, embora não seja código tradicional, a revisão e auditoria são cruciais. Isso envolve examinar fluxos de trabalho, lógica de negócios, configurações de segurança, permissões de usuário e integrações de API para identificar falhas ou configurações arriscadas que podem ser exploradas.